在QuickQ里开启流量伪装的流程并不复杂:先打开客户端,选中或创建一个要使用的节点/连接配置,进入该配置的“高级”或“连接设置”部分,找到“流量伪装”或“伪装模式”选项并打开开关,选择合适的伪装类型(例如 HTTP、TLS、WebSocket 或自定义域名与端口),根据需要填写伪装域名、端口和其他参数,保存设置后断开并重新连接即可生效。不同系统界面名称略有差异,建议在改动后查看连接日志与网络检测结果以确认伪装是否真正生效。

先把概念说清楚:什么是流量伪装,为什么要用它

我先用一个比喻来说明。把你的网络流量想象成寄快递的包裹,正常情况下包裹外面写着收发信息,很容易被检查;流量伪装就是给包裹换个外包装、贴上常见快递标志,让它看起来像普通流量,从而减少被注意或被阻断的概率。

为什么用:在网络审查、运营商限速或特定应用被封堵的情况下,伪装可以提高连通性和稳定性;对游戏、视频、跨境办公等场景,可以避免因流量特征被识别而造成连接被干扰。

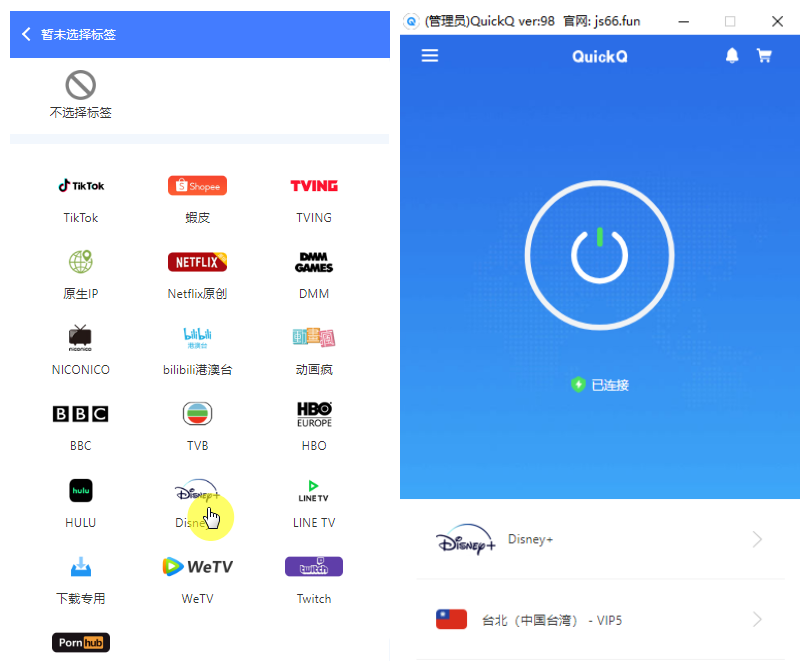

QuickQ 中开启伪装的大致位置和思路

QuickQ 的界面会随平台和版本略有差异,但总体思路一致:先选择你要使用的“节点/配置文件”,进入该配置的“高级”或“连接设置”,在那里会有“流量伪装”“伪装模式”“混淆”“obfuscation”等字眼,打开并配置即可。下面我把常见平台的步骤拆开讲,尽量把可能遇到的标签名都列出来,便于你对照操作。

Windows(桌面版)步骤示例

- 在任务栏或开始菜单打开 QuickQ 客户端。

- 主界面选中要使用的节点/配置(有时是“Profiles”“连接”“节点”标签)。

- 点“配置”或“编辑”进入该节点的详细设置页面,查找“高级/Advanced”或“连接设置”。

- 在高级设置里找到“流量伪装/伪装模式/Obfuscation”,打开相应开关。

- 选择伪装类型(如 HTTP、TLS、WebSocket、域名伪装或自定义),并填写伪装域名、端口或路径等参数。

- 保存配置,断开当前连接并重新连接。查看日志或状态页确认伪装已生效。

Android(移动端)步骤示例

- 打开 QuickQ App(可能表现在主界面的节点卡片或侧边菜单)。

- 长按或点击节点进入“编辑节点/配置详情”。

- 在“高级”或“连接选项”里找到“流量伪装/伪装模式”。

- 开启选项,选择伪装模式并填写必要字段(伪装域名、路径、端口等)。

- 保存后退出,断开再连;如果有系统级 VPN 权限提示,按提示授权。

macOS(桌面/菜单栏)步骤示例

- 通过菜单栏图标或应用打开 QuickQ。

- 选择或编辑要使用的配置文件/节点,进入“Preferences/设置”或“Connection/连接”。

- 在连接或高级项中找到“流量伪装/Obfuscation”,打开并选择模式。

- 填写伪装域名、端口或路径,保存并重新连接。

常见伪装模式与适用场景(表格对比)

| 伪装类型 | 工作层/原理 | 优点 | 缺点/注意点 |

| HTTP(明文伪装) | 应用层,模拟普通 HTTP 请求 | 兼容性好,易于通过简单审查 | 若有深度包检测可识别;明文易被中间人查看 |

| HTTPS/TLS(加密伪装) | 传输层,利用 TLS 握手包装流量 | 更难被识别,保护数据内容 | 需要合理伪装 SNI 与证书指纹,配置复杂 |

| WebSocket(WS/WSS) | 基于 HTTP 升级的长连接 | 易伪装成网页实时通信,适用于长会话 | 需要服务器端支持,路径与头部要配置好 |

| 域名前置(Domain Fronting) | 利用不同的 Host/SNI 与实际目标分离 | 对抗某些 SNI/域名过滤有效 | 依赖 CDN/托管服务支持,近年受限较多 |

| 自定义混淆 | 自定义协议层的混淆规则 | 灵活,能避开常见检测规则 | 需要服务端配套支持,配置门槛高 |

设置细节与常见参数解释(说清楚每个字段的意义)

遇到伪装选项时,你常会看到这些字段:伪装类型、伪装域名/主机(Host)、端口、路径(Path)、伪装头(Header)、TLS/证书校验、随机化参数等。下面是逐项说明,别跳过,很多问题都源自不理解这些字段。

- 伪装域名/Host:表示对外展示的域名,很多伪装会把流量包装成访问某个常见域名。选择时最好用真实存在且稳定的域名。

- 端口:常见端口如 80(HTTP)、443(HTTPS)。有时换端口能避开简单过滤,但也可能被运维策略拦下。

- 路径(Path):用于 WebSocket 或 HTTP 伪装,像访问某个 API 路径一样,服务器端需配套识别。

- TLS/证书设置:决定握手时的证书与指纹,错误设置会导致握手失败或被检测。

- 伪装头:自定义的 HTTP 头信息,慎用,避免暴露真实特征。

如何验证伪装是否生效(可操作的检查方法)

设置完毕后,光看到“已连接”不够,下面这些方法可以帮你判断伪装是否真的起作用。

- 查看 QuickQ 的连接日志或调试面板,寻找伪装相关的握手日志、SNI 字段、HTTP 请求头等。

- 用浏览器或命令行工具(如 curl)访问能够显示请求头的服务,检查外部看到的 Host、User-Agent、请求路径能否与伪装值一致。

- 用 Wireshark 等抓包工具在本地抓包(对你自己发起的流量)检查是否有明显的协议特征;注意:抓包时如果流量已经被本地 VPN/TLS 封装,可能需要在客户端或服务端查看日志。

- 做连接质量和可达性测试:访问平时受限的服务、测速、延迟与丢包观察,伪装成功通常会改善连通性。

- 进行 DNS 和 Web 漏洞检测(例如 DNS 泄露测试),确认 DNS 请求是否走了预期线路并未暴露真实位置。

常见问题与排查思路(实用技巧)

- 连接建立失败:先检查伪装域名与端口是否和服务端一致;检查是否需要开启 TLS/证书校验。

- 看似连上但流量被重置/慢:尝试切换伪装模式(例如从 HTTP 切到 TLS),或使用常见端口(443)。

- 部分网站加载异常:有可能是伪装头或路径影响了目标站点,尝试仅对特定流量启用伪装或设置规则分流。

- 系统权限或 VPN 授权问题:移动端常常需要授予“建立 VPN”权限,桌面端可能需要管理员权限来配置网络。

- 与防火墙/杀软冲突:临时禁用本地防火墙或杀毒试试,确认是否被阻止;若是企业网络,则可能有更严格的检测。

安全与合规提示(必须留意的)

使用流量伪装时请记住:伪装是技术手段,能改善隐私与连通性,但不应被用于违法活动。不同国家和网络运营方对 VPN 与流量伪装的政策不同,使用前请确认遵守当地法律与服务条款。同时,选择信誉良好的服务提供商和节点,注意不要在不受信任的服务端传输敏感信息。

进阶技巧(给想深入调优的同学)

- 证书与 TLS 指纹调优:高级用户可以调整客户端的 TLS 指纹匹配常见浏览器或服务,提升伪装真实性,但这通常需要服务端支持。

- 域名轮换与 CDN 前置:通过多个稳定域名轮换可以降低单点被封的风险;域名前置借助 CDN 能隐藏真实目标,但可行性与合法性需要评估。

- 自动规则与分流:将伪装仅应用在需要的流量上(按域名或应用分流),既能提高效率,也减少对普通网站的影响。

- 监控与日志:保持对连接质量、丢包率和延迟的长期监控,发现异常及时调整伪装参数或更换节点。

写到这里我又回头想了下,可能你还会问“如果设置后还是连接不稳怎么办?”——可以尝试换节点、换伪装类型、检查本地网络(如 NAT、双层路由)、并查看 QuickQ 的调试日志。有时问题并不在伪装,而是链路本身,换个时间段或使用有线网络测试能帮你定位。好了,以上就是我把 QuickQ 开启流量伪装的要点、操作步骤和实战排查思路都写下了,按着步骤来通常能把问题解决掉。